安全运营的定义

安全运营是一个技术(平台/工具)、流程和人有机结合的复杂的系统工程,通过对已有的安全产品、工具、服务产出的数据进行有效的分析,持续输出价值,解决安全风险,从而实现安全的最终目标。

安全运营的核心目标

安全运营构建安全运营体系、安全知识体系,融合、增强安全能力,以“安全能力”进行赋能,以“安全数据”提供决策,以“运营能力”作为交付,通过该运营模式来发现问题、验证问题、分析问题、响应处置、解决问题并持续迭代优化,实现安全的共同目标。

安全运营的运营机制

安全运营的基本服务流程

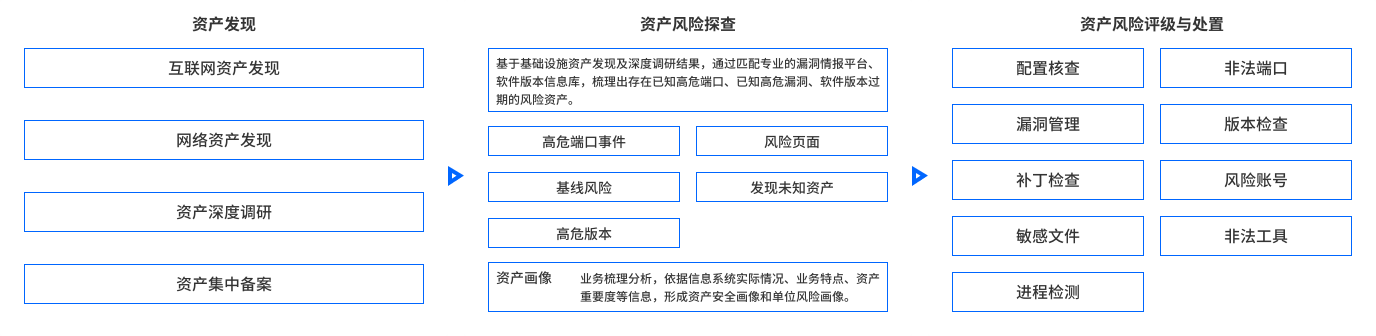

一、资产管理

通过专业的资产测绘工具,结合人工梳理的方式对服务范围内资产进行全面梳理,充分识别和掌握核心、重要资产组件和服务级别的指纹信息,并持续监控资产的变更情况。

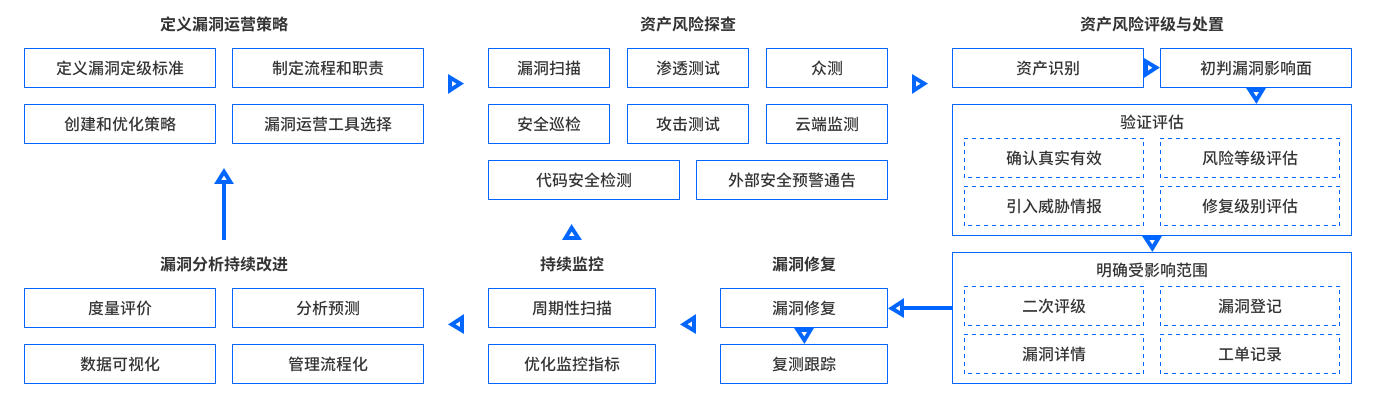

二、漏洞管理

定期使用专业的脆弱性扫描工具对服务范围内的资产进行系统和应用层漏洞的全量扫描和基线核查,对发现的漏洞和不合规项进行人工验证,建立脆弱性跟踪管理流程,并持续提供修复指导,直至整改闭环。

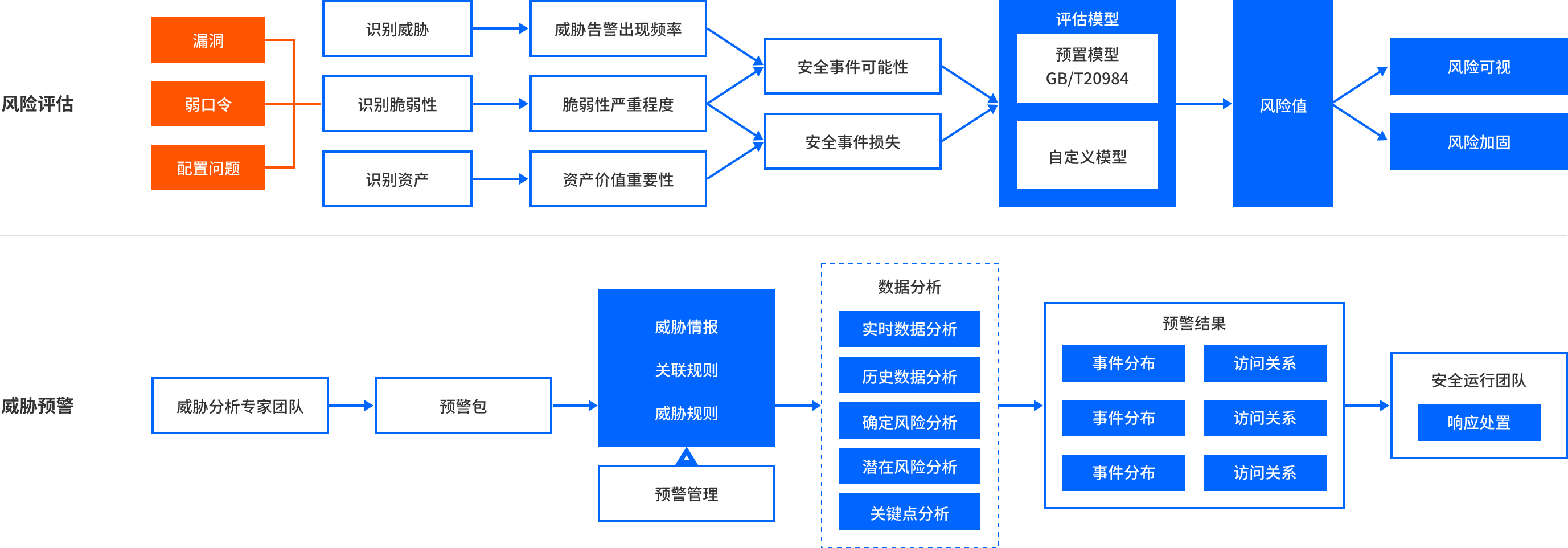

三、威胁管理

通过对资产的内外部流量数据和服务器安全行为日志进行全面采集,结合威胁情报、关联规则、安全知识图谱等,持续对异常操作行为、Web攻击、漏洞利用及病毒攻击等 进行实时检测,并向安全运营服务平台回传相关告警日志。

威胁监测

7*24 小时安全监测,实时监测告警日志对网络内的安全隐患、外部网络攻击、漏洞利用情况、恶意软件活动、以及内网安全等威胁态势。

威胁分析及通告

安全专家进行深度分析研判。一旦认为是真实的威胁,迅速提交事件工单,立即开展进一步深入分析,确定后续响应处置计划。同时微信小助手通告用户事件信息。

威胁事件响应处置

安全专家基于实际环境,提供可落地的处置建议;必要时,根据内部操作规范启动威胁处置工作或现场应急响应工作。

持续跟踪

对发现的安全事件进行持续跟踪,每周、每月统计闭环率,收集运营指标;周期性分析威胁及事件管理措施有效性,并提供未来安全建议及规划建议。

四、事件管理

针对安全监测分析发现的各类网络安全事件进行响应处置,编写安全事件报告,提供安全修复指导和解决建议,并建立安全事件跟踪管理流程,持续跟踪事件发展状态和修复情况,直至影响消除或减轻。

事件定级分类

根据事件发生的原因和所需支持的类别对事件进行分类,结合事件的影响范围和程度定义事件的优先级和级别。

事件处置

安全运营人员和相关资产负责任进行事件处置和整改工作,漏洞处置情况持续监控,确保每个威胁都能及时处理。

解决过程跟踪

对威胁事件的处置结果进行跟踪,确保风险得到有效处理和缓解。将多人的分析处置结果通过工单统一跟踪和记录,强化安全威胁的闭环管理。

五、风险预警

结合资产指纹信息和最新威胁情报,以及安全监测分析的结果,输出实时热点事件、最新漏洞预警、病毒预警信息 和安全隐患通告,及时通知服务客户,并协助进行安全加固。

六、渗透测试

由渗透测试工程师模拟黑客对目标应用系统及其宿主服务器进行非破坏性攻击的安全测试、深度漏洞挖掘,发现应用 系统隐藏的安全隐患和安全风险,帮助客户提高应用程序的安全性。

准备阶段

前期渗透测试沟通准备、获取客户测试授权

信息收集

渗透测试目标情报收集、威胁建模、漏洞分析。

实施测试

实施渗透测试攻击,相关漏洞验证分析。

报告输出

输出安全风险隐患、提供专业安全修复建议

整改复测

复测整改结果,确保安全隐患得到处置。

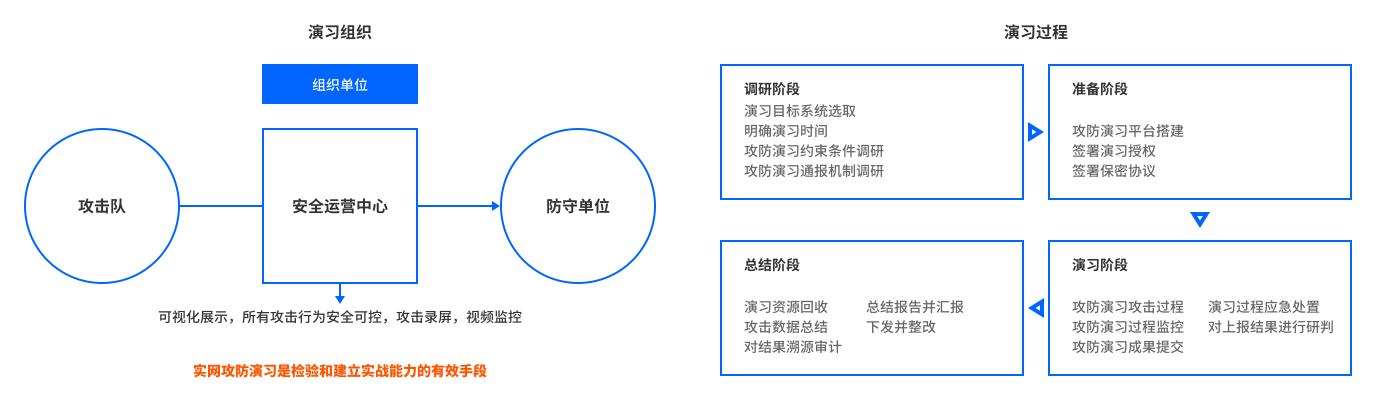

七、攻防重保

在国家重大节日或活动期间,以及面对常态化的网络安全实战攻防演练,对政企单位的网络安全工作提出更高要求和挑战,需要建立完备的应急响应,安全保障机制和专业化队伍应对突发的网络安全问题。

八、攻防实战

通过组织网络安全攻防演练,攻防双方“背靠背”在真实网络环境下进行对抗,发现全市关键信息基础设施网 络安全深层次问题,检验并提高其监测发现能力、应急处置能力、安全防护能力。

筹备阶段

- 防守范围确认

- 建立防守分工

- 统一处置流程

- 防守前材料准备

检查阶段

- 安全意识培训、资产梳理

- 防护设备安全检查及加固

- 安全隔离措施检查及加固

- 暴露面检查及加固

- 漏洞、弱口令检查及加固

保障阶段

- 7*24小时监测值守

- 可疑事件研判处置

- 事件上报

- 应急响应及溯源

- 策略优化

总结阶段

- 攻击事件汇总梳理

- 攻击路径还原分析

- 安全缺陷整改跟进

- 护网保障经验总结